По словам TechCrunch, предоставление безопасности при приложении для знакомств RAW публично открыло данные персональных данных и частных мест своих пользователей.

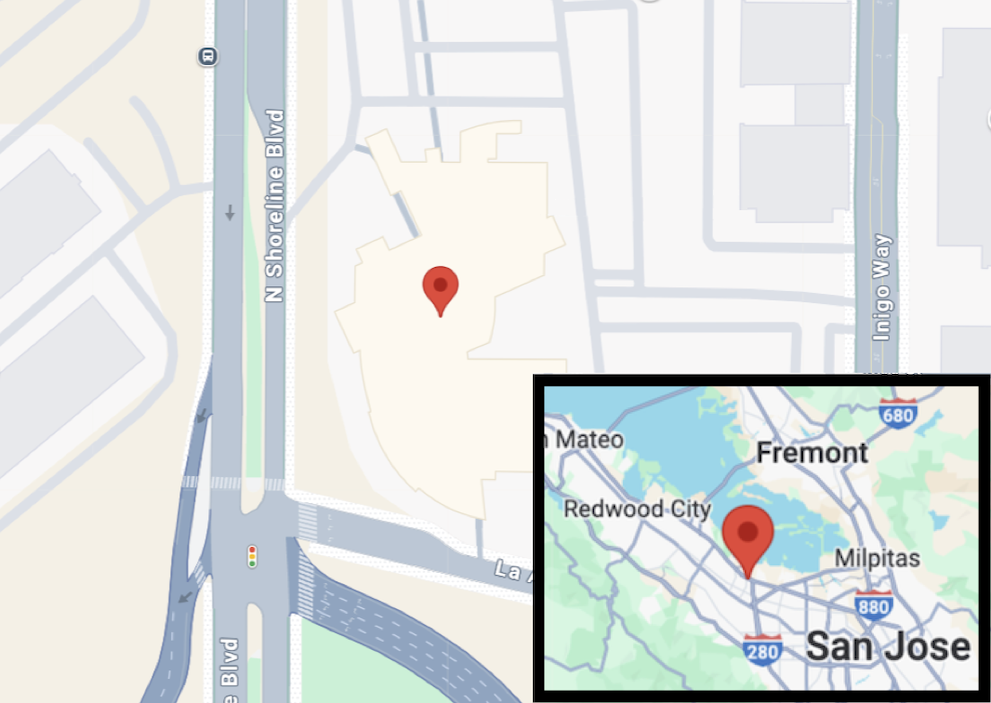

Раскрытые данные включали имена отображения пользователей, даты рождения, знакомства и сексуальные предпочтения, связанные с приложением RAW, а также местоположение пользователей. Некоторые данные о местоположении включали координаты, которые были достаточно специфическими, чтобы найти пользователей Raw App с точностью на уровне улицы.

Raw, запущенная в 2023 году, является приложением для знакомств, которое утверждает, что предлагает более подлинное взаимодействие с другими частично, прося пользователей загружать ежедневные фотографии селфи. Компания не раскрывает, сколько у нее есть пользователи, но ее приложения в списке в Google Play Store отмечает более 500 000 загрузок Android на сегодняшний день.

Новости о сфере безопасности появляются на той же неделе, когда стартап объявил об аппаратном расширении своего приложения для знакомств, Raw Ring, невыпущенного носимого устройства, которое, по его утверждениям, позволит пользователям приложений отслеживать частоту сердечных сокращений своего партнера и другие данные датчика, чтобы получить сгенерированные AI изначально, якобы для обнаружения неверности.

Несмотря на моральные и этические проблемы отслеживания романтических партнеров и риски эмоционального наблюдения, необработанные претензии на своем веб-сайте и в политике конфиденциальности в том, что его приложение и его не выпущенное устройство используют сквозное шифрование, функцию безопасности, которая мешает кому-либо, кроме пользователя, включая компанию,-от доступа к данным.

Когда мы попробовали приложение на этой неделе, которое включало анализ сетевого трафика приложения, TechCrunch не обнаружил доказательств того, что приложение использует сквозное шифрование. Вместо этого мы обнаружили, что приложение публично различало данные о своих пользователях всем с веб -браузером.

RAW исправил экспозицию данных в среду, вскоре после того, как TechCrunch связался с компанией с подробной информацией о ошибке.

«Все ранее обнаженные конечные точки были обеспечены, и мы внедрили дополнительные гарантии для предотвращения аналогичных проблем в будущем»,-сказала Marina Anderson, соучредитель приложения для знакомств Марина Андерсон.

Когда TechCrunch спросил, Андерсон подтвердил, что компания не выполнила сторонний аудит безопасности своего приложения, добавив, что ее «сосредоточено на создании высококачественного продукта и осмысленному взаимодействию с нашим растущим сообществом».

Андерсон не будет обязаться активно уведомлять пострадавших пользователей о том, что их информация была раскрыта, но сказала, что компания «представит подробный отчет соответствующим органам по защите данных в соответствии с применимыми правилами».

Не сразу известно, как долго приложение публично различало данные своих пользователей. Андерсон сказал, что компания все еще расследует инцидент.

Что касается утверждения о том, что приложение использует сквозное шифрование, Андерсон сказал, что RAW «использует шифрование в транзите и обеспечивает контроль доступа для конфиденциальных данных в нашей инфраструктуре. Дальнейшие шаги будут ясны после тщательного анализа ситуации».

Андерсон не сказал бы, когда его спросили, планирует ли компания корректировать свою политику конфиденциальности, а Андерсон не ответил на последующее электронное письмо от TechCrunch.

Как мы нашли открытые данные

TechCrunch обнаружил ошибку в среду во время краткого теста приложения. В рамках нашего теста мы установили приложение для необработанных знакомств на виртуализированном устройстве Android, которое позволяет нам использовать приложение без необходимости предоставлять какие-либо реальные данные, такие как наше физическое местоположение.

Мы создали новую учетную запись пользователя с фиктивными данными, такими как имя и дата рождения, и настроили местоположение нашего виртуального устройства, чтобы показаться, что мы были в музее в Маунтин -Вью, штат Калифорния. Когда приложение запросило местоположение нашего виртуального устройства, мы позволили приложению доступ к нашему точному местоположению до нескольких метров.

Мы использовали инструмент анализа сетевого трафика для мониторинга и осмотра данных, проходящих в приложении и за его пределами, что позволило нам понять, как работает приложение и какие виды данных загружали приложение о своих пользователях.

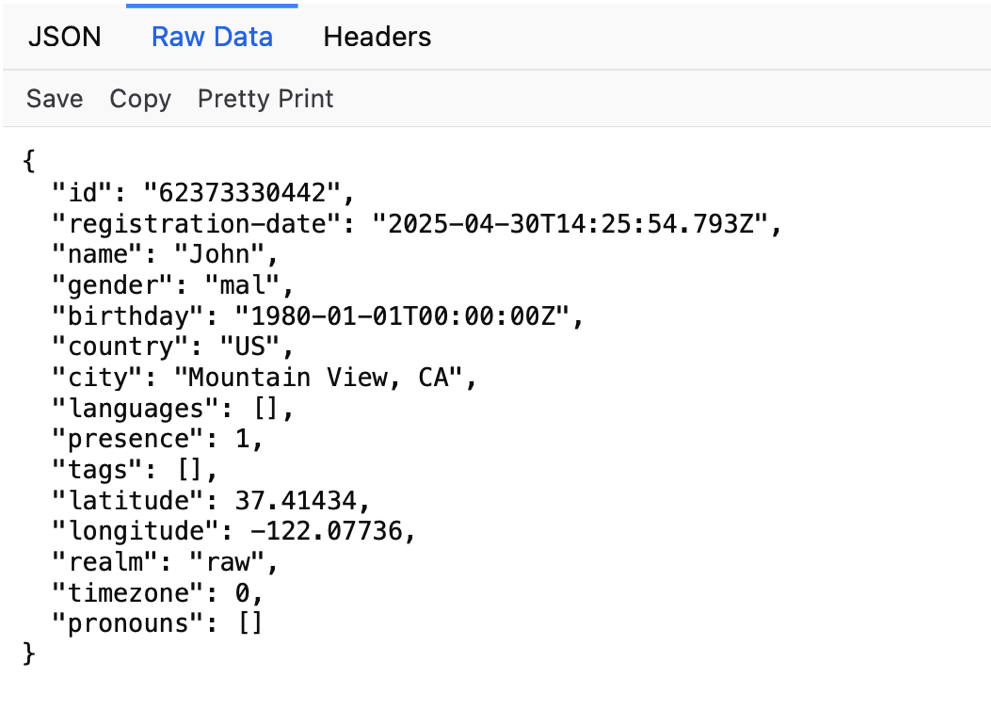

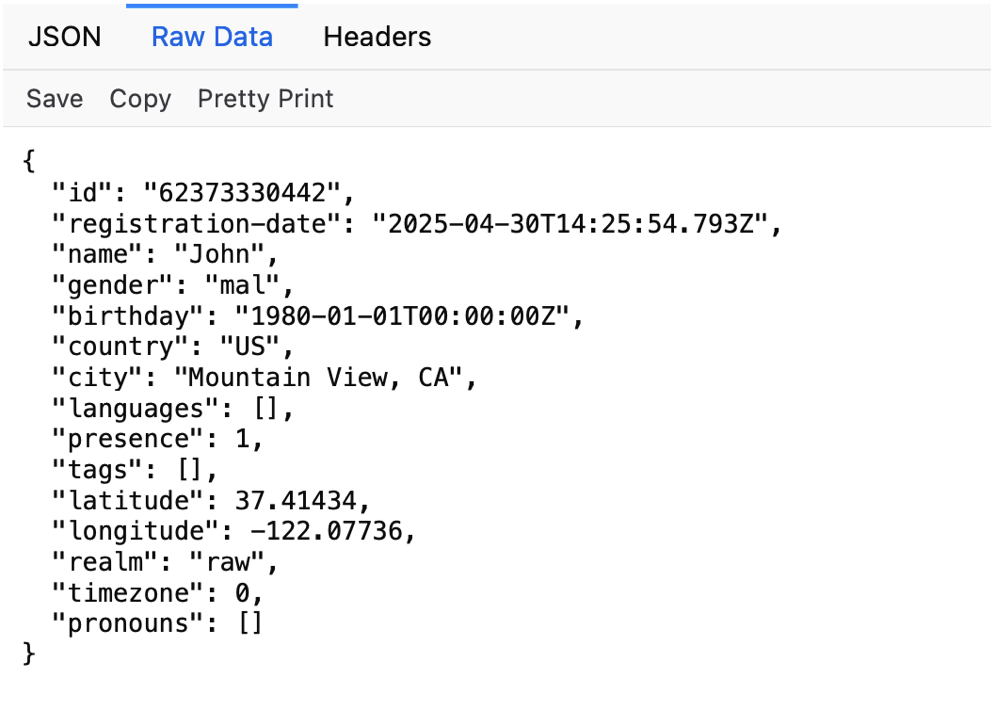

TechCrunch обнаружил экспозицию данных в течение нескольких минут после использования приложения RAW. Когда мы впервые загрузили приложение, мы обнаружили, что оно вытаскивает информацию о профиле пользователя непосредственно с серверов компании, но сервер не защищает возвращаемые данные с какой -либо аутентификацией.

На практике это означало, что любой может получить доступ к частной информации любого другого пользователя, используя веб -браузер для посещения веб -адреса открытого сервера — api.raw.app/users/ Затем следует уникальный 11-значный номер, соответствующий другому пользователю приложения. Изменение цифр, чтобы соответствовать 11-значным идентификатору любого другого пользователя, возвращаемого частной информации из профиля этого пользователя, включая данные о местоположении.

Этот вид уязвимости известен как небезопасная прямая ссылка на объект, или IDOR, тип ошибки, которая может позволить кому -то получить доступ или изменить данные на чужом сервере из -за отсутствия надлежащих проверок безопасности для пользователя, получающего доступ к данным.

Как мы уже объясняли, Idor Bugs сродни, например, к ключу к частному почтовому ящику, но этот ключ также может разблокировать все остальные почтовые ящики на той же улице. Таким образом, ошибки IDOR могут быть использованы с легкостью и в некоторых случаях перечислены, что позволяет доступа к записи после записи пользовательских данных.

Агентство по кибербезопасности США CISA давно предупреждало о рисках, которые присутствуют ошибки Idor, включая возможность получить доступ к обычно конфиденциальным данным «в масштабе». В рамках своей инициативы Secure By Design, CISA заявил в консультировании 2023 года о том, что разработчики должны гарантировать, что их приложения выполняют надлежащую проверку аутентификации и авторизации.

Поскольку RAW исправил ошибку, экспонированный сервер больше не возвращает пользовательские данные в браузере.